Знакомимся с подопытным

Игровая приставка Xbox 360 увидела свет аж в 2005 году и с тех пор не претерпевала изменений в характеристиках железа. Всё время, что она выпускалась, это были те же самые:

- 3.2 GHz PowerPC CPU, / 3 ядра

- 500 MHz GPU

- 512 MB RAM

- SATA DVD-ROM

- SATA HDD (опционально)

Да, со временем менялся дизайн, уменьшались нанометры:

There are going to be levels of security in this box that the hacker community has never seen before

Что же придумали разработчики?Во-первых, они сделали всё, чтобы программный код системы нельзя было достать. В центральный процессор встроили ROM на 32 КБ, содержащий первичный загрузчик (1BL) и SRAM на 64 КБ, в котором он исполнялся. Из кристалла CPU содержимое ROM достать очень и очень непросто:

- биты блокировки JTAG интерфейса

- биты, определяющие назначение приставки (retail / devkit / testkit)

- уникальный 128-битный ключ процессора

- счётчики Lock-Down Value (LDV) для запрета даунгрейда

Да-да, количество фьюз ограничено. Если вы умудрились обновить свою приставку 80 раз подряд, счётчик CFLDV кончится и … не знаю, я не пробовал так делать. Вероятно, приставка больше не сможет обновляться.В-третьих, разработчики реализовали цепочку доверия. Для проверки подлинности загрузчиков использовалась комбинация современных (на тот момент) алгоритмов SHA-1 и RSA-2048, что исключало возможность запуска своего кода или неавторизованной модификации загрузчиков даже в случае, если вы каким-то образом достали все ключи из приставки и смогли пересобрать систему.В-четвёртых, разработчики решили пойти дальше по принципу «никому не доверяй» и засунули в тот же несчастный CPU специальный аппаратный модуль защиты ОЗУ! С его помощью все области с программным кодом шифровались, а для наиболее важных областей (гипервизор) включался контроль целостности! Этим разработчики защищались от DMA атак, когда через внешние устройства, имеющие доступ к оперативной памяти, изменяют программный код системы в ОЗУ.Наконец, разграничением прав на регионы памяти занимался гипервизор. Только он мог сделать страницы исполняемыми, естественно, перед этим он проверял цифровую подпись, так что загрузить неподписанный код или исполнить что-то из области данных нельзя было даже через уязвимость в каком-нибудь драйвере или игре (ось и игры запускались с правами kernel). В результате, операционная система Xbox 360 была хорошо защищена, и потому в качестве первого вектора атаки был выбран DVD-ROM.

Запускаем… бэкапы!

В Xbox 360 основным носителем для игр был выбран двухслойный DVD-диск. Естественно, и здесь присутствовали защитные механизмы:

- обмен данными с DVD-ROM шифровался уникальным ключом

- в начале диска были специальные «Security Sectors» для подтверждения лицензионности

- исполняемые файлы на диске имели цифровую подпись

Но защите DVD-привода было уделено гораздо меньше внимания, чем основной системе. Игровая приставка оказывала DVD-приводу слишком большое доверие — именно DVD-ROM определял лицензионность диска. Более того, прошивка хранилась во внешней памяти и могла быть считана программатором: В результате, 14 мая 2006 года commodore4eva (c4eva) выпустил первую модифицированную прошивку для привода модели TS-H943:README к релизу прошивки Прошивка читала сектора безопасности из фиксированных областей на DVD-болванке и обманывала приставку, заставляя ту думать, что вставлен лицензионный диск. Одновременно с этим была выпущена прошивка «0800», предназначенная для создания копий игр и чтения секторов безопасности. Привод Xbox 360, прошитый такой прошивкой, определялся в компьютере и мог полностью читать сектора диска с игрой.README по использованию 0800 прошивки Ещё игру можно было частично скопировать следующим трюком:

- ставим в компьютерный DVD-ROM обычный двухслойный диск

- ждём, пока успокоится и перестанет крутиться

- скрепкой открываем лоток и меняем диск на игру от Xbox 360

- закрываем лоток и делаем образ диска!

(Срабатывало не на всех моделях DVD-ROM) Самое важное, что прошивался привод исключительно программно, специальными ATA-командами. В комплекте шла специальная программа для считывания оригинальной прошивки и записи модифицированной. В оригинальной прошивке хранился заветный ключ, которым привод был привязан к Xbox 360: Потеря ключа означала невозможность запуска даже лицензионных дисков, так что некоторые записывали ключ в блокноте, сохраняли его везде, где только можно, это было самым заветным знанием. Отдельной темой шла паника по поводу игры онлайн. Все боялись, что Microsoft узнает, что привод модифицирован и дистанционно отключит приставку. Некоторые даже делали аппаратный мод для переключения между заводской и модифицированной прошивкой: На оригинальной прошивке играли «в лицензии» и с подключением в сеть, на модифицированной интернет-кабель стыдливо отключали. Кстати, паника была не зря, а вот такие моды были совершенно напрасны, всё логировалось и без подключения к сети. Ровно через месяц (15 июня 2006 г.) прошивку портировали на другую модель привода, что ставили в те времена в Xbox 360 — Hitachi GDR3120L. У него также была внешняя флешка, содержащая прошивку: Этот привод был лучше защищён:

- прошивка хранилась в ПЗУ в зашифрованном виде

- в прошивке был контроль целостности

- для перезаписи прошивки, нужно было заходить в специальный «Mode B»

И если с первыми двумя пунктами исследователи справились сами, подвиг перевода в «Mode B» предстояло повторить всем юным прошивальщикам. Действо это предлагалось выполнить с помощью специального загрузочного диска со Slax Linux, либо закорачиванием проводов при старте. Закорачивать нужно было контакты 0 и 9 коннектора питания привода. Например, булавками! В обоих случаях, после таких измывательств, привод определялся в Windows как обычный DVD-дисковод, где его подхватывали и насиловали прошивали. После первого релиза кастомные прошивки дорабатывались, повышалась стабильность, добавлялась поддержка новых игр, в общем, всё как обычно.

Ответ Microsoft

Разработчики на обвинения, что «невзламываемую» консоль взломали, ответили просто:

Систему не взламывали, просто научились запускать копии игр, мы работаем над этим

оригинал ответа

The core security system has not been broken. However, it is reported that the authentication protocol between the optical disc drive and the console may be attacked, which if accurate could allow people to play illegally copied games. Our security team is aware of this and we are investigating potential solutions to this issue. The Xbox 360 platform was designed to be updated, and we are prepared to respond appropriately should any unauthorized activity be identified.

Что реально было сделано для исправления ситуации:

- Samsung TS-H943 стали поставляться с прошивкой ms28, которая не заходила в режим прошивки по известной ATA команде

- Появились Hitachi GDR3120L с прошивками 0078 и 0079, не прошивающиеся даже в режиме Mode B

- Появились новые приводы BenQ-LiteOn VAD6038

- Начались первые точечные «баны» пиратов в Xbox Live, пиратам запрещалось играть онлайн навсегда

Если с банами всё было однозначно и непоправимо (на тот момент времени), то с приводами исследователи в скором времени разобрались:

- Для Hitachi нашли разблокировку режима прошивки через специальный аудио диск

- Samsung ms28 и BenQ VAD6038 отлично заходили в режим прошивки через недорогие SATA контроллеры VIA 6421

На время оставим поле битвы за прошивки привода, там был не слишком интересный период, когда исследователи пытались сделать «Stealth» прошивки, чтобы не забанили в Xbox Live, подстраивались под новые игры с новыми «волнами» — версиями обновления системы и портировали результаты на всё расширяющееся многообразие прошивок и приводов. Всё равно всё прошивалось, «бэкапы» успешно запускались, Xbox 360 набирала популярность у народа…

Ломаем ось!

Как вы помните из первой части повествования, в системе Xbox 360 был гипервизор, контролирующий всё и вся. Так вот. В одной из версий системы в нём неожиданно появилась уязвимость! Как именно исследователи получили образцы кода гипервизора мне доподлинно неизвестно. Но факт – уже в конце 2006 г. исследователи запустили на Xbox 360 неподписанный код, а в начале 2007 уязвимость была устранена разработчиками: Гипервизор имел одну особенность – в отличие от остального кода, он исполнялся не в виртуальном адресном пространстве, а в физическом (Real Mode). Трансляция не использовалась, обращения велись напрямую (адреса вида 0x00000000’xxxxxx). То ли это было сделано для скорости, то ли для простоты… И здесь крылась одна особенность адресного пространства Xbox 360. Режим доступа к памяти определялся по её физическому адресу. А именно — старшие биты адреса имели служебное назначение. К примеру, адрес 0x0000000’0000201C означал прямой доступ к адресу 0x201C, а 0x00000100’0000201C означал, что требуется «на лету» расшифровать и проверить целостность при чтении того же самого физического адреса 0x201C. Соответственно, чтобы исполнение велось с включёнными шифрованием и защитой, нужно обращаться к адресам вида 0x00000100’xxxxxxxx. Только тогда аппаратный модуль включал защитные механизмы. Поэтому на аппаратном уровне нужный бит добавлялся автоматически (за это отвечал специальный регистр HRMOR – Hypervisor Real Mode Offset Register)! Ещё раз – как только гипервизор обращается к адресу вида 0x0000000’xxxxxxxx, MMU автоматически меняет этот адрес на 0x00000100’xxxxxxxx, включая шифрование и защиту! Так что любые попытки исполнить код «напрямик» из физической памяти, без защиты и шифрования, обречены на неудачу … или нет? Давайте посмотрим на уязвимый код гипервизора версии 4532:

//в %r0 – номер системного вызова 13D8: cmplwi %r0, 0x61 //сравниваем с максимальным допустимым ID 13DC: bge illegal_syscall //если переданный номер больше 0x61, говорим, что неверный ... 13F0: rldicr %r1, %r0, 2, 61 //умножаем номер системного вызова на 4 13F4: lwz %r4, syscall_table(%r1) //достаём адрес обработчика из таблицы 13F8: mtlr %r4 //помещаем адрес обработчика в регистр lr ... 1414: blrl //прыгаем на этот адрес

Видите суслика? А он есть! Инструкция cmplwi работает с 32-битными значениями, а вот rldicr – с 64-битными! То есть мы можем подать в качестве номера системного вызова значение 0x20000000’0000002A, оно пройдёт проверку (потому что младшая 32-битная часть меньше 0x61), и в результате вместо адреса 0x10EC, адрес обработчика будет браться из 0x80000000’000010EC! А дальше, как говорится, следите за руками. Старшие биты адреса не равны нулю, соответственно, HRMOR не добавляется! А поскольку реальное адресное пространство 32-битное, выставленный нами 63 бит просто игнорируется. Мы перенаправили гипервизор в незашифрованную и незащищённую память, просто подав некорректный номер системного вызова! Но подождите, чтобы было куда прыгать, нам нужно уметь записывать в физическую память свои данные. Как этого достичь? Здесь в дело вступает второй фактор – GPU в Xbox 360 был умным, даже чересчур умным. Он поддерживал специальную шейдерную инструкцию «MemExport» для выгрузки данных геометрии в физическую память. То есть вы могли скомпилировать шейдер, исполнить его на GPU и тем самым записать что угодно куда угодно! И самое главное, что шейдеры не были подписаны, если вы каким-либо образом модифицируете диск с игрой, то легко сможете подменить код шейдера. Оставался один вопрос. Как подменить код шейдера на диске с игрой? И вот здесь очень пригодился взлом DVD привода приставки. Написали шейдер, подменили в образе игры, записали на болванку и запустили Linux! Да, для запуска приходилось каждый раз запускать игру, дожидаться срабатывания эксплойта, ставить загрузочный диск с Linux, но это уже было хоть что-то! Как уже говорилось, Microsoft выпустили обновление системы, в котором исправили уязвимость гипервизора. Но что, если вернуть уязвимое ядро?

Даунгрейд!

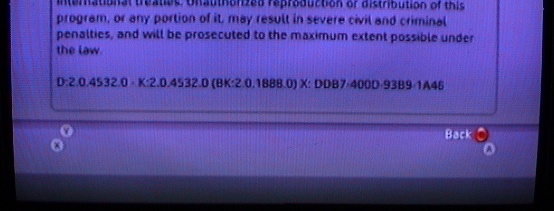

Вообще, в архитектуру Xbox 360 были заложены механизмы защиты от даунгдейда. В аппаратных фьюзах процессора каждый раз при обновлении выжигался очередной бит (повышался Lock Down Value, LDV), и при несоответствии этого самого LDV в фьюзах и в системе, консоль просто не запускалась. Рассмотрим структуру загрузчиков Xbox 360, а именно «Bootloader Sections»: Видно, что в образе есть несколько наборов загрузчиков, каждому из которых соответствует какой-нибудь LDV. В примере это 1888 для LDV 0, 16767 для LDV 3 и 16756 для LDV 2 Так вот, все обновления самой системы записывались в секции 6BL/7BL и просто «накладывались» в виде патчей на базовое «ядро» 5BL 1888. А вот какой набор патчей применить, выбиралось согласно прописанному LDV в фьюзах и заголовкам загрузчика! И как раз у 5BL заголовок можно было модифицировать, с одним большим НО — правильность заголовка проверялась по HMAC-SHA-1 хеш-сумме, записанной в нём же. И проверялась она обычным memcmp. Если вы ещё не поняли, куда идёт дело, здесь умудрились применить атаку по времени (Timing Attack). Стандартная функция memcmp завершает сравнение сразу после первого расхождения. Поэтому изменяя первый байт хеша и засекая время выполнения memcmp, можно подобрать нужное значение (с ним время проверки увеличится). Продолжая далее, можно подобрать все байты хеш-суммы! Для замера использовали отладочную шину POST_OUT. Работает она примерно как на ПК, в разные моменты загрузки выводится однобайтное значение, по которому можно судить, где сейчас исполняется процессор и какая ошибка произошла. По сути это 8 точек на матплате, каждая из которых отвечает за конкретный бит значения: Подпаявшись к этим точкам, можно как раз-таки замерять время выполнения каждого из этапов загрузки и смотреть, произошла ли ошибка. Весь процесс подбора хеша занимает около часа: В результате получаем образ, в котором для базового ядра установлен текущий LDV, из-за чего никакие патчи не применяются и запускается самая древняя версия системы 1888! Откуда уже можно обновиться на уязвимую версию 4532:

Конечно же, Microsoft исправили эту уязвимость обновлением самого первого обновляемого загрузчика (2BL, «CB») и прожигом фьюза CBLDV, что сделало даунгрейд невозможным снова. Теперь вместо memcmp использовалась его безопасная версия, с одинаковым временем исполнения независимо от входных значений.JTAG Hack!

Но и здесь исследователи не сдались и нашли лазейку. Да такую, что разработчики и предположить не могли. В обычном режиме работы приставки, все загрузчики связаны друг с другом по цепочке. В результате чего расшифровка каждого загрузчика зависит от области данных в заголовке предыдущего загрузчика (Pairing Data). Дополнительно, шифрование кода зависит от уникального ключа процессора, поэтому нельзя взять и собрать рабочий образ, не зная CPU_Key. Или можно? На этапе производства консоли (когда ключ процессора ещё не прожжён во фьюзах) используется специальный режим запуска Xbox 360, когда Pairing Data равна нулю (Zero-Pairing). И вот такой образ (с уязвимым ядром!) можно запустить на любой приставке, даже не зная ключа процессора! К сожалению, полноценного запуска не будет, получится вот такая ошибка: То есть игру King Kong не запустить, эксплойт через шейдеры не активировать… Но уязвимое ядро-то уже запускается! Может, есть другой способ записать оперативку? Оказалось, что есть. Для начала, припаиваем три свободных GPIO южного моста приставки к выводам JTAG графического процессора: Затем модифицируем прошивку южного моста (она зашифрована, но не подписана) и собираем образ с уязвимым ядром. После чего происходит магия:

- При запуске, южный мост по GPU JTAG лезет на PCI Express и настраивает контроллер NAND

- Теперь контроллер NAND при чтении будет записывать данные в нужную нам область памяти

- Ядро системы запускается и сообщает южному мосту, что система запустилась

- Южный мост дёргает NAND контроллер, перезаписывая ОЗУ в нужном месте и эксплуатирует уязвимость гипервизора!

- Передаётся управление на наш код, делаем что хотим

Короче, сделали всё то же, как в King Kong Shader Exploit, но круче — нет необходимости запускать игру и менять диски. На базе JTAG Hack создали модифицированные версии системы — XBReboot, Freeboot, с отключенной проверкой подписи, где уже разгулялись пираты. Игры можно было запускать не только с USB носителей и дисков, но и по SMB протоколу прямо с компьютера. Что немаловажно, полноценный взлом системы давал шанс тем, кто потерял ключ DVD и не мог играть — имея ключ процессора, извлечь ключ DVD было несложно. Конечно же, и здесь Microsoft быстро закрыла уязвимость, снова обновив 2BL и повысив значение CBLDV. На этом эпопея уязвимого гипервизора закончилась, народ побежал скупать остатки «совместимых с JTAG» приставок в магазины — всем хотелось без проблем играть с USB флешек. На форумах велись обсуждения, какие бандлы с какой датой выпуска годятся для взлома… Тема модификаций системы Xbox 360 заглохла почти на два года, а вот тема прошивок продолжала развиваться. И как раз в прошивке приводов LiteOn разыгралась самая обширная битва исследователей и Microsoft. Но об этом в следующей статье 🙂 Ссылки:доклад GoogleTechTalksKing Kong HackTiming AttackJTAG / SMC HackЗащита и взлом Xbox 360, Часть 1Защита и взлом Xbox 360, Часть 2 P.S. Кому интересны подробности, отвечу на любые интересующие вопросы по теме в комментах!

Чтобы установить на свой Xbox прошивку, которая позволяет запускать самописные диски, вам не обязательно обращаться к специалистам. Вы можете сделать всё сами. Паяльника вам не потребуется, нужно будет только разобрать консоль. Для этого достаточно отвертки.

Вот 5 простых шагов для прошивки Xbox 360

Прежде чем браться за отвертку и разбирать свою консоль, прочтите 3 важных предупреждения.

1 предупреждение

Модифицируя свою консоль, вы лишаетесь гарантийного обслуживания компании Microsoft. Редакция тоже не несет ответственности за последствия ваших действий. Пользуясь этой инструкцией вы действуете на свой страх и риск. Если в результате ваших манипуляций приставка выйдет из строя, её ремонт вам придется производить за свой счет (если этот ремонт будет в принципе возможен).

2 предупреждение

Инструкция написана для опытных пользователей операционных систем семейства Windows, знакомых, хотя бы в общих чертах, с аппаратной частью компьютера. То есть, предполагается, что вы знаете, что такое SATA, и можете установить программу без подробной инструкции с десятком скриншотов кнопки «ДАЛЕЕ».

Последнее предупреждение

Инструкция написана на примере привода Lite-On DG-16D2S с FW Ver 83850c V1. При этом предполагается, что на приставке установлена стандартная заводская прошивка. Для других моделей порядок действий может отличаться. Например, прошивка некоторых консолей требует замены платы привода. В этом случае лучше обратиться в специальную мастерскую.

Также по-другому производится замена более старой версии неофициальной прошивки на LT+ 3.0.

В наших мастерских производится прошивка Xbox 360 . Вы можете смело довериться многолетнему опыту наших специалистов. Звоните и записывайтесь!

Если несмотря на все эти предупреждения вы всё ещё готовы самостоятельно прошить свой Xbox, читайте эту инструкцию.

Шаг № 1. Определите Модель привода

В зависимости от модели привода, вам потребуется различная версия прошивки: LT+ 3.0 или LTU 2.0.

Чтобы определить модель привода, приставку нужно разобрать. На корпусе привода будет наклейка. Из всей указанной на нем информации вам потребуется производитель (в нашем примере это Lite-On), модель (в статье рассматривается DG-16D2S) и FW Ver (в нашем случае 83850c V1)

Сам привод вынимать из консоли не нужно.

Шаг № 2. Скачайте необходимое программное обеспечение

Теперь найдите в интернете прошивку для вашего привода и последнюю версию программы Jungle Flasher. С помощью этой утилиты вы будете прошивать приставку.

Установите Jungle Flasher на свой компьютер. Если у вас установлен RAID-контролер на VIA обязательно удалите драйвер этого устройства. Иначе прошить консоль не получится. Выключите компьютер.

Шаг № 3 Снимите ключ привода.

Подключите DVD-привод приставки к материнской плате компьютера через SATA-кабель (для этого необходимо выключить компьютер и снять крышку с системного блока). Также подключите к консоли видео-кабель и кабель питания. Включите приставку и компьютер.

Запустите программу Jungle Flasher от имени администратора. На вкладке DVDkey 32, в поле I/O port выберите привод приставки. В разделе Drive Properties должны отобразиться данные об этом приводе:

Для считывания ключа нажмите кнопку LO83info.Если у вас возникло сообщение об ошибке:

Значит, в вашем случае требуется более сложный способ снятия ключа. Описаным здесь методом сделать прошивку неполучится.

Вот это сообщение

обозначает, что наступил самый ответственный момент в процессе прошивки.

Внимание! Малейшая ошибка при дальнейших манипуляциях с приводом приведет к полной неработоспособности приставки!

Откройте лоток привода и, удерживая его, нажмите кнопку закрытия. Привод при этом закрываться не должен (вы его удерживаете). Выключите консоль, вытащите из привода белый штекер питания. Отсоедините от этого штерека третий проводок. Задвиньте лоток наполовину, вставьте белый штекер обратно (третий проводок при этом остается отсоединенным) и включите консоль. Лоток привода при этом должен остаться неподвижным.

Теперь можно нажать ОК в диалоговом окне Jungle Flasher. После этого у вас должно появиться следующее сообщение:

Когда вы увидите это окно, вытащите рукой лоток привода до конца (питание при этом отключать не нужно) и снова нажмите ОК.

После этого программа считает ключ. Сохраните эти файлы — без них вы не сможете запустить приставку!

Если вы помните, в штекере питания отсоединен третий провод. Сейчас его нужно вставить обратно.

Шаг № 4 Прошейте Xbox 360

Итак, если вы всё сделали правильно, у вас есть файл с ключем прошиваемого привода, который вы только что сохранили, и прошивка для этого привода, которую вы заранее скачали. Можете переходить непосредственно к прошивке.

Откройте вкладку вкладку FirmwareTool32:

Нажав кнопку Open Source Firmware, выберите файл ключа своего привода. Это файл должен назваться Dummy.bin или Lite-OFW.bin. После этого у вас появится окно с предложением автоматически загрузить прошивку:

Нажмите НЕТ (NO) и выберите уже скачанную прошивку, нажав кнопку Open Target Firmware. После этого нажмите кнопку Spoof Source to Target и сохраните полученную прошивку (Save to File).

Теперь переходите на вкладку MTKFlash32. Здесь нажмите кнопку Lite-On Erase:

У вас появится окно с вопросом, уверены ли в точности снятого ключа. Если уверены — жмите ДА (YES).

Когда появится вот это окно:

Выключите и сразу же включите приставку.

В окне лога у вас должна появиться запись «Drive returned Status 0x72,», а в разделе Drive Properties — надпись «Drive in Vendor Mode!». Если это так, нажимайте YES в диалоговом окне. После этого нажмите кнопку Write:

Когда прошивка будет установлена на привод, в логе появится запись: «Write verifed OK!». Как только вы её увидите, нажимайте кнопку Outro / ATA Reset.

Проверьте правильность прошивки!

На этом прошивка Xbox 360 завершена. Теперь проверьте её работоспособность. Вставьте диск с записанной на него игрой (на диске должна быть записана игра специально для прошивки LT+ 3.0) и запустите её. Если игра загрузилась, значит вы установили прошивку правильно.

Если же у вас возникли проблемы, обратитесь в нашу мастерскую — специалисты прошьют ваш Xbox 360 и предоставят гарантии на свою работу.

В наших мастерских производится прошивка Xbox 360 . Вы можете смело довериться многолетнему опыту наших специалистов. Звоните и записывайтесь!

Возможен ли Freeboot для Xbox One? Как взломать новую консоль от «Майкрософт»

21.09.2018

С ростом цен на лицензионные игры все больше владельцев Xbox One становятся заинтересованы в альтернативных способах поиграть на консоли. Для Xbox 360 существует возможность взлома с помощью чипа Freebot, а кроме того, игры можно записывать на болванки и таким образом снижать затраты. Однако есть ли нечто подобное для консоли восьмого поколения — Xbox One? В этой статье мы ответим на вопрос, возможен ли Freeboot для Xbox One и можно ли взломать новую консоль от «Майкрософт».

Зачем прошивать «Икс Бокс Уан»

Xbox One, и в большей степени Xbox One X, представляют собой аналоги мощных и высокопроизводительных компьютеров. Поставив на железо кастомную прошивку, игроки смогут не только наслаждаться играми, но также использовать консоль в качестве аналога ПК. Просмотр фильмов, работа в программах — все это может стать возможным с прошивкой.

Halo 5: Guardians — один из лучших эксклюзивов для Xbox One

Также стоит сказать об эксклюзивах для приставки — главной причине, почему геймеры выбирают консоль. Такие игры, как Halo 5 и Gears of War 4 недоступны на других консолях, и в них можно поиграть только на Xbox One. По этим причинам взлом консоли и является таким привлекательным в глазах игроков.

Можно ли прошить Xbox One

Новости о взломе консоли появились почти сразу после выхода приставки. Прошла неделя — и в сеть поступила информация, что некой группе хакеров удалось снять дамп памяти с консоли. Также хакер по имени C4eva залил в сеть образ игры Call of Duty: Ghosts. Эти новости обнадежили игроманов, и многие подумали, что окончательный взлом приставки не за горами, и прошивки можно ждать уже в ближайшее время. Все ждали аналога Freeboot для Xbox 360, который превратил консоль в многофункциональный развлекательный центр.

Игра Call of Duty: Ghosts первой утекла в сеть

Однако с того времени минул целый год, но «фрибута» так и не появилось. Почему это произошло? Возможно, дело просто в малом интересе к консоли. Игр в начале жизни приставки выходило мало, и большинство из них были доступны на ПК и PS4. Кроме того, библиотека Xbox 360 обширна, и игры на нее до сих пор продолжают выходить. Вероятно, мастера взлома решили только попробовать свои силы с новым «железом». Если это так, то появление Freeboot или его аналога для Xbox One все еще возможно. Со временем интерес к Xbox 360 будет гаснуть, а игр для Xbox One будет выходить все больше. Когда Microsoft прекратит поддержку своей старой консоли, то хакеры наверняка перейдут на ее более продвинутый аналог.

Таким образом, Freeboot для Xbox One может появиться очень скоро. На Xbox 360 сейчас почти не выходит новых игр, а приставка восьмого поколения одна за одной получает эксклюзивы — новая Forza Horizon, ReCore и многие другие.

Проблемы со взломом Xbox One

Однако не все так радужно. Некоторые думают, что хакер C4eva — выдуманный персонаж, а информация о нем является рекламным ходом от Microsoft для повышения интереса к своей приставке. Верить этому или нет, решать вам. Мы думаем, что компания вполне могла пойти на такой ход, учитывая, что PS4 в тот момент была более популярна. Поддавшись импульсу, люди купили консоль, рассчитывая на взлом… которого так и не произошло. И если у тебя есть Xbox One, то нет смысла оставлять новую консоль пылиться. Люди покупают лицензию и использованные диски (также есть вариант подписаться на Xbox Live Gold для доступа к бесплатным играм).

Альтернатива взлому приставки — сервис Xbox Live Gold с бесплатными играми

Однако есть еще одна проблема в отношении взлома. Это размер файлов. Образ диска, слитого в сеть, составлял 47 Гб. Не во всех странах интернет еще достиг высокой скорости — на скачивание игры у большинства уйдет минимум один день. К тому же, в разных странах разные тарифы на интернет. За 20 Гб вполне можно заплатить и 70 долларов. Поэтому, если взвесить стоимость интернета и стоимость лицензии, то выгода получается небольшой. Получается, что порой купить диск в комиссионке проще, чем платить за интернет.

Другие причины, почему Xbox One не взломают

Есть как минимум четыре причины, по которым взлом Xbox One маловероятен:

-

Отсутствие интереса у большинства геймеров к Xbox One.

-

Комплексная «начинка», а также множество сетевых сервисов, которые не просто эмулировать.

-

Юристы на стороне компаний. Большие компании в наше время стремятся пресечь пиратство как можно скорее.

-

Практическая выгода невелика. Как мы уже писали выше, Xbox One по мощностиможно сравнить с ПК. А если ПК взломать проще, то зачем заморачиваться надсложной архитектурой приставки?

Таким образом, ответ на вопрос «Можно ли взломать Xbox One?» будет: вряд ли. Сейчас выгоднее покупать новые диски на консоль по скидкам или пользоваться б/у-дисками.

Купить диски для Xbox One вы можете в магазине PiterPlay.

Похожие статьи

Стоит ли подписываться на Xbox Live Gold?

Владельцы консолей Xbox One и Xbox 360 наверняка слышали о платном онлайн-сервисе для приставки — Xbox Live Gold. Какие же преимущества дает подписка на него? Наша статься посвящена разбору многочисленных «плюшек», которые включены в ежегодную подписку.

Как подключить Xbox One к ПК: инструкция

Компания «Майкрософт» провела большую работу для того, чтобы геймеры на Xbox One могли воспользоваться ПК (или даже планшетом) с Windows 10 на борту. Хотите подключить Xbox One к компьютеру или планшету для потоковой передачи игр? В этой статье мы расскажем, как это сделать.

Как подключить и использовать контроллер Xbox One на ПК

Хотя геймпад Sony является одним из лучших средств управления в текущем поколении, контроллер Xbox One не отстает от него в отношении удобства пользования и дизайна. Встроенный в Windows драйвер позволит сразу распознать устройство, и вам не понадобится никаких дополнительных программ для вашего ПК (а также для игр) для подключения геймпада. Наш текст поможет вам разобраться в тонкостях и деталях того, как подключить контроллер Xbox One к ПК.

Что нужно знать перед покупкой Xbox One в 2019 году

Есть много причин, по которым стоит выбрать для покупки Xbox One. Версия консоли Xbox One X на данный момент является самой мощной и производительной приставкой на игровом рынке. В то же время вариант с подзаголовком S позволит вам с комфортом играть в современные игры. Но, как и в случае с другими платформами, всегда есть сомнения. С чего начать? Какую версию консоли взять? Какие аксессуары? И т.д. В этой статье мы расскажем, что нужно знать перед покупкой Xbox One в 2019 году.

Стоит ли прошивать PlayStation 4?

В интернете в последнее время появляется много информации о взломе ПС4, однако часто эти сообщения являются «уткой». Впрочем, один способ играть бесплатно в игры на консоли есть. Сразу скажем, что сделать это довольно сложно, и наша статья носит скорее ознакомительный характер. Из этого текста вы узнаете, стоит ли прошивать PS4 и каким образом действует прошивка.

Используемые источники:

- https://habr.com/post/491634/

- https://proshivka.pro/proshivka-xbox-360-5-shagov/

- https://piterplay.com/statyi/vozmozhen-li-freeboot-dlya-xbox-one-kak-vzlomat-novuu-konsol-ot-majkrosoft

Цены на ремонт и прошивку игровых приставок

Цены на ремонт и прошивку игровых приставок

Как прошить Xbox 360 и зачем это нужно? – Пошаговая инструкция

Как прошить Xbox 360 и зачем это нужно? – Пошаговая инструкция Самый сложный выбор, с которым сталкивается каждый владелец Xbox 360

Самый сложный выбор, с которым сталкивается каждый владелец Xbox 360

Возможен ли Freeboot для Xbox One? Как взломать новую консоль от «Майкрософт»

Возможен ли Freeboot для Xbox One? Как взломать новую консоль от «Майкрософт» Инструкция freeBoot с подробным описанием от kim095

Инструкция freeBoot с подробным описанием от kim095 Какие купить аксессуары Xbox, чтобы мечты геймера стали реальностью?

Какие купить аксессуары Xbox, чтобы мечты геймера стали реальностью? Как Xbox 360 подключить к телевизору: пошаговая инструкция и рекомендации

Как Xbox 360 подключить к телевизору: пошаговая инструкция и рекомендации